利用Python和PyInstaller编写Windows恶意代码!自娱自乐!勿用于非法用途!

程序员文章站

2024-01-11 18:46:52

免责声明:本文旨在分享,切勿恶意利用! 本文主要展示的是通过使用python和PyInstaller来构建恶意软件的一些poc。 众所周知的,恶意软件如果影响到了他人的生活,那就是违法犯罪。切记,不可用于非法用途!而这一点在windows上有很多方法可以实现,最常见的做法是修改以下注册表项:“Sof ......

免责声明:本文旨在分享,切勿恶意利用!

本文主要展示的是通过使用python和PyInstaller来构建恶意软件的一些poc。

众所周知的,恶意软件如果影响到了他人的生活,那就是违法犯罪。切记,不可用于非法用途!而这一点在windows上有很多方法可以实现,最常见的做法是修改以下注册表项:“Software\Microsoft\Windows\CurrentVersion\Run”。以下是对利用python去复制程序到%TEMP%目录,然后对注册表进行修改使得这段代码可以在用户登录电脑时执行。

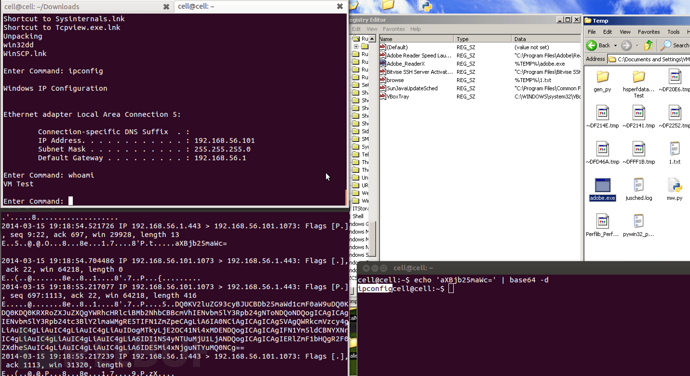

在将代码放到 %TEMP%目录中并且设置了持续性之后,我们就可以执行下一部分代码,反向的壳。这里我利用了TrustedSec公布的python的反向shell,不过进行了一些修改—对网络流量进行Base64编码。

现在当这个程序执行时,它将会打开一个反向shell返回到“攻击者”。在这种情况下“攻击者”只是脚本中硬编码的ip,但在一个域或者亚马逊云上却是非常简单轻松的。下图展示了程序在Windows主机上执行并连接到攻击者,你可以注意到这里的网络流量是base64编码的:

以下是完整的代码:

上一篇: 【LeetCode】 141. 环形链表

下一篇: DBUtils工具类学习一